Dalam menanggapi berbagai ancaman keamanan pusat data, perusahaan tidak hanya mengadopsi teknologi anti-virus, teknologi firewall, teknologi deteksi intrusi dan audit keamanan basis data. Tetapi juga mengadopsi langkah-langkah berikut untuk memperkuat keamanan data.

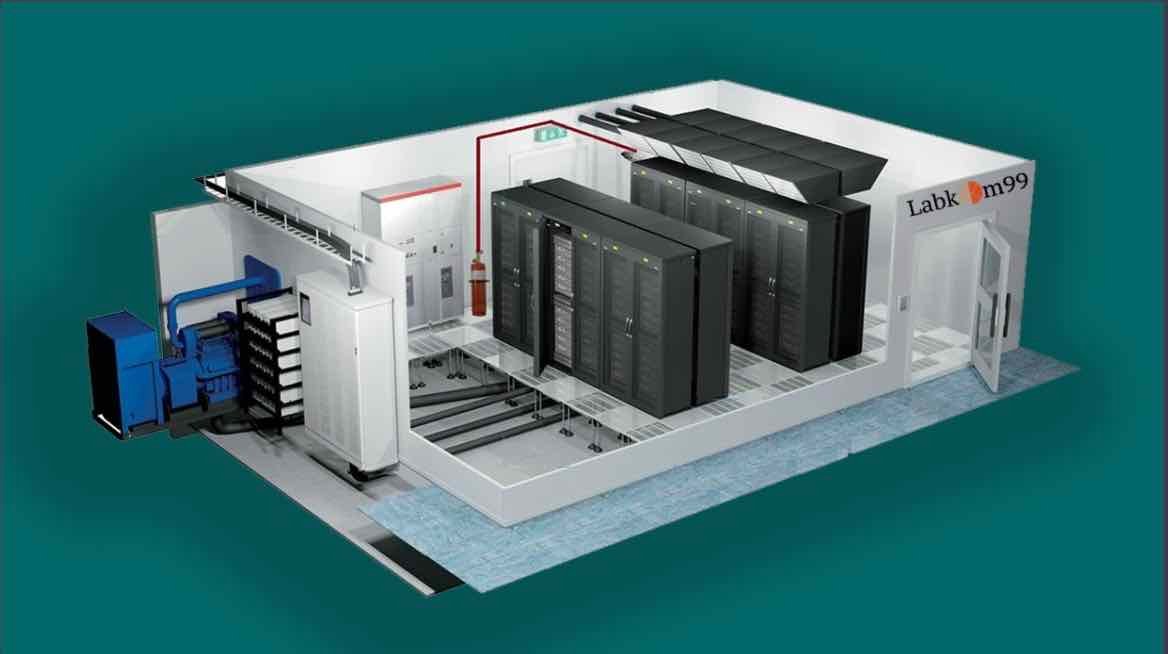

Pusat data adalah perpustakaan sumber informasi masyarakat modern yang dapat menyediakan berbagai layanan data. Bertukar informasi dengan dunia luar melalui Internet dan menanggapi permintaan layanan. Pusat data sebagai simpul penting di Internet, juga menghadapi ancaman umum terhadap simpul lain seperti virus, worm, trojan horse, backdoor dan lain-lain.

6 Langkah Memperkuat Keamanan Pusat Data

- Menyiapkan batas-batas properti fisik, apa pun jenis pusat datanya. langkah keamanan paling dasar adalah menetapkan batas-batas properti fisik di sekitarnya. Batas-batas properti ini umumnya mencakup tanda, pagar, dan bentuk pertahanan perimeter penting lainnya.

- Menyiapkan batas keamanan, yaitu konfigurasikan personel keamanan 24 jam. Kamera CCTV, pagar pintar dan sistem pertahanan sekitarnya lainnya untuk dapat dipantau. Begitu seseorang memasuki lapisan pertahanan keamanan kedua, personel keamanan perusahaan dan peralatan terkait akan mengawasi setiap gerakan mereka.

- Pemeriksaan keamanan memungkinkan orang yang secara fisik mengakses pusat data, yaitu setiap orang yang diizinkan masuk ke pusat data untuk melakukan pemeriksaan keamanan. Orang yang memasuki pusat data harus memberikan identifikasi dan menyelesaikan pemindaian untuk mengonfirmasi identitas mereka. Selain itu, sebagian besar pusat data hanya mengizinkan satu orang melewati satu pintu pada satu waktu untuk memastikan bahwa hanya personel yang berwenang yang masuk dan mengakses.

- Security Operations Center (SOC), SOC disebut sebagai otak dari sistem keamanan karena dapat terus memantau pusat data 24 jam non stop. SOC akan terhubung ke lapisan keamanan yang disebutkan di atas dan dipantau oleh sekelompok orang terpilih sebagai petugas keamanan pusat data.

- Manajemen dan kontrol data inti adalah manajemen dan kontrol lokasi penyimpanan data. Yaitu tempat server sebagai pusat data. Di sini, keamanan jauh lebih ketat. Hanya teknisi dan tenaga professional yang dapat memperbaiki, memelihara atau meningkatkan peralatan. Bahkan di lapangan, teknisi dan professional hanya dapat mengakses peralatan. Tetapi tidak pada data itu sendiri, karena semua data yang disimpan dienkripsi.

- Menghancurkan Media penyimpanan yang sudah tidak digunakan. Dalam skenario ini, lebih sedikit orang yang dapat mengaksesnya. Hanya teknisi yang ditugaskan di ruang penghancuran yang dapat mengakses peralatan. Tanggung jawab mereka adalah memindai, mendemagnetisasi (hanya media magnetik) dan menghancurkan peralatan yang dinonaktifkan. Saat menghancurkan perangkat, satu orang biasanya mengeluarkan perangkat dan orang lain mengambil perangkat untuk menghancurkannya. Juga dimungkinkan untuk menggunakan sistem akses dua arah yang aman untuk menerapkan penghancuran.

Ketika teknisi menghancurkan peralatan, jika peralatan adalah media magnetik, praktik terbaik yang direkomendasikan oleh NSA adalah melakukan demagnetisasi peralatan terlebih dahulu. Degausser menggunakan medan magnet yang kuat untuk men-degauss tape dan hard disk drive (HDD), membuat drive benar-benar tidak dapat dioperasikan. sehingga peretas yang paling ahli pun tidak dapat memperoleh informasi apa pun dari drive degausser.

Setelah degaussing selesai, langkah selanjutnya adalah menghancurkan drive/perangkat secara fisik yang dapat dilakukan dengan menghancurkannya. Degaussing dan penghancuran dapat memastikan bahwa data dan informasi tidak akan bocor dan memberikan keamanan terbaik saat menghancurkan data usang.

Proses meninggalkan atau keluar server pusat data sama telitinya dengan masuk. Setiap pengunjung yang keluar akan dipindai oleh detektor logam. Hal ini untuk memastikan pengunjung tidak mengambil peralatan apa pun.

Pusat data telah membuat kemajuan luar biasa dalam keamanan data. Berbagai metode dan mekanisme pertahanan digunakan untuk memastikan bahwa data yang disimpan dan dikelola oleh perusahaan tidak akan jatuh ke tangan ilegal.